Nemo 合约安全漏洞致 259 万美元被盗,Sui 链上资产安全再敲警钟

事件概述:

北京时间2025年9月7日,Sui链上的 Nemo 被攻击,黑客通过操作py_index以窃取约259万美元。

Attacker Address:

0x01229b3cc8469779d42d59cfc18141e4b13566b581787bf16eb5d61058c1c724

Attack Transaction:

https://suivision.xyz/txblock/HMMicxQWn43rnNswi4gNHanUaeiWW5ijqM5bHLca67D9?tab=Overview

Nemo Package:

0x0f286ad004ea93ea6ad3a953b5d4f3c7306378b0dcc354c3f4ebb1d506d3b47f

根本原因:

此次Nemo被盗根本原因是PyState错误地设置为可变引用,导致攻击者可以恶意修改py_index,在调用mint_py函数时通过py_index与分离出SY参数相乘得到大量的PT和YT。

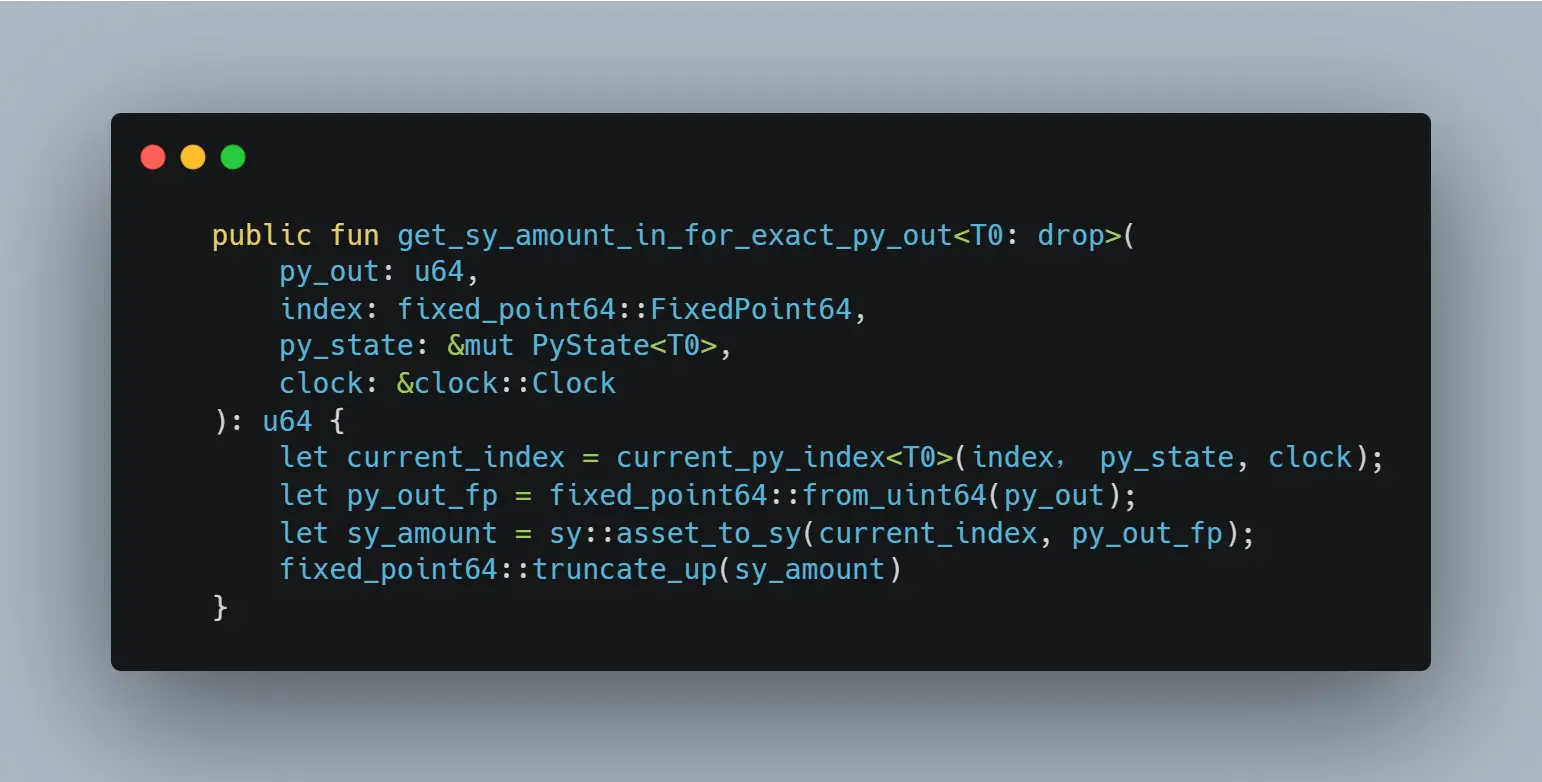

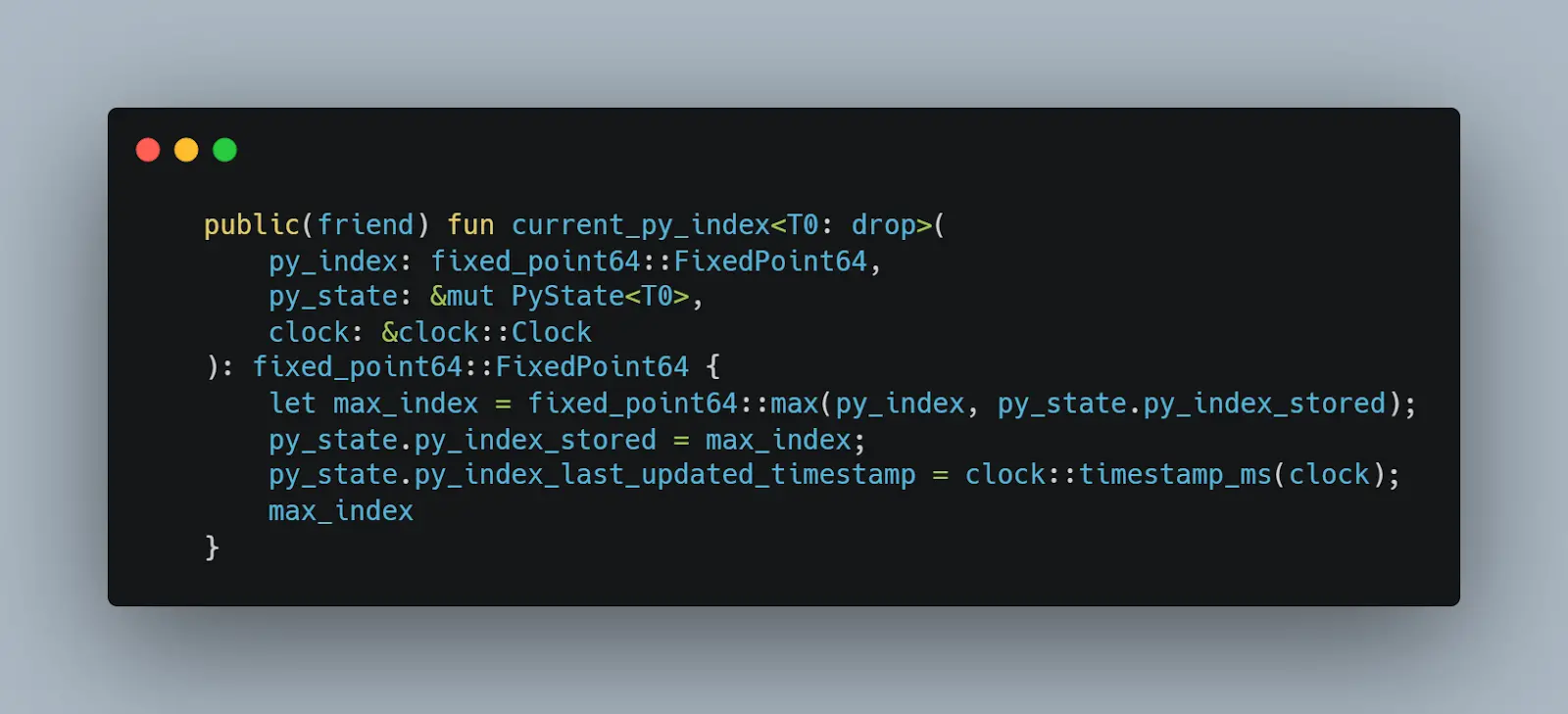

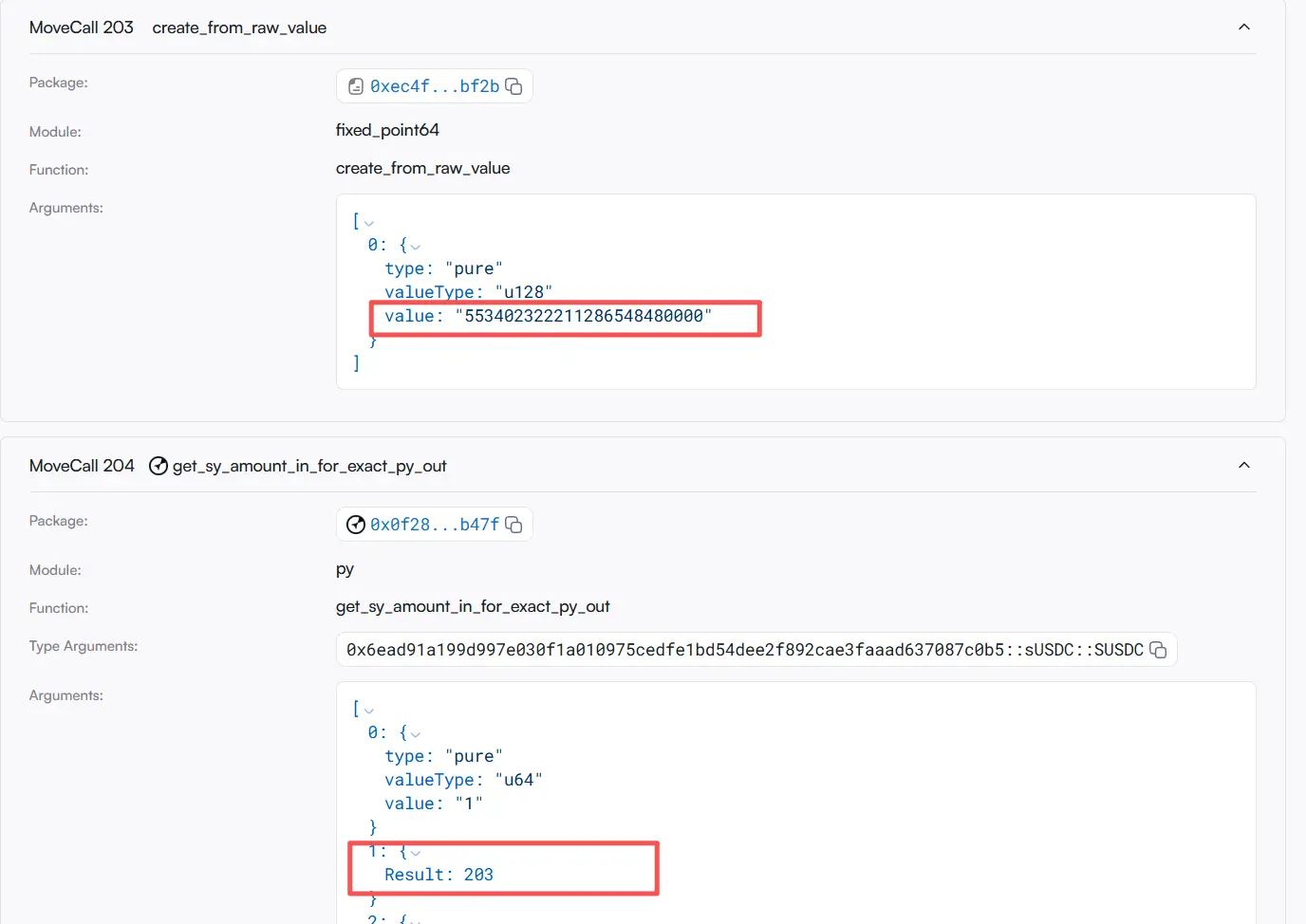

经过深入分析发现,在py.get_sy_amount_in_for_exact_py_out 函数调用 py.current_py_index时允许传入一个毫无约束的数用于修改 pyState 的 py_index 字段。

·py.get_sy_amount_in_for_exact_py_out计算出PY输出所需要的SY的输入量,然而这里index没有任何限制

·py.current_py_index将传入的py_index和存储的index比较,返回最大的作为py_state.py_index_stored的最新值

攻击过程分析

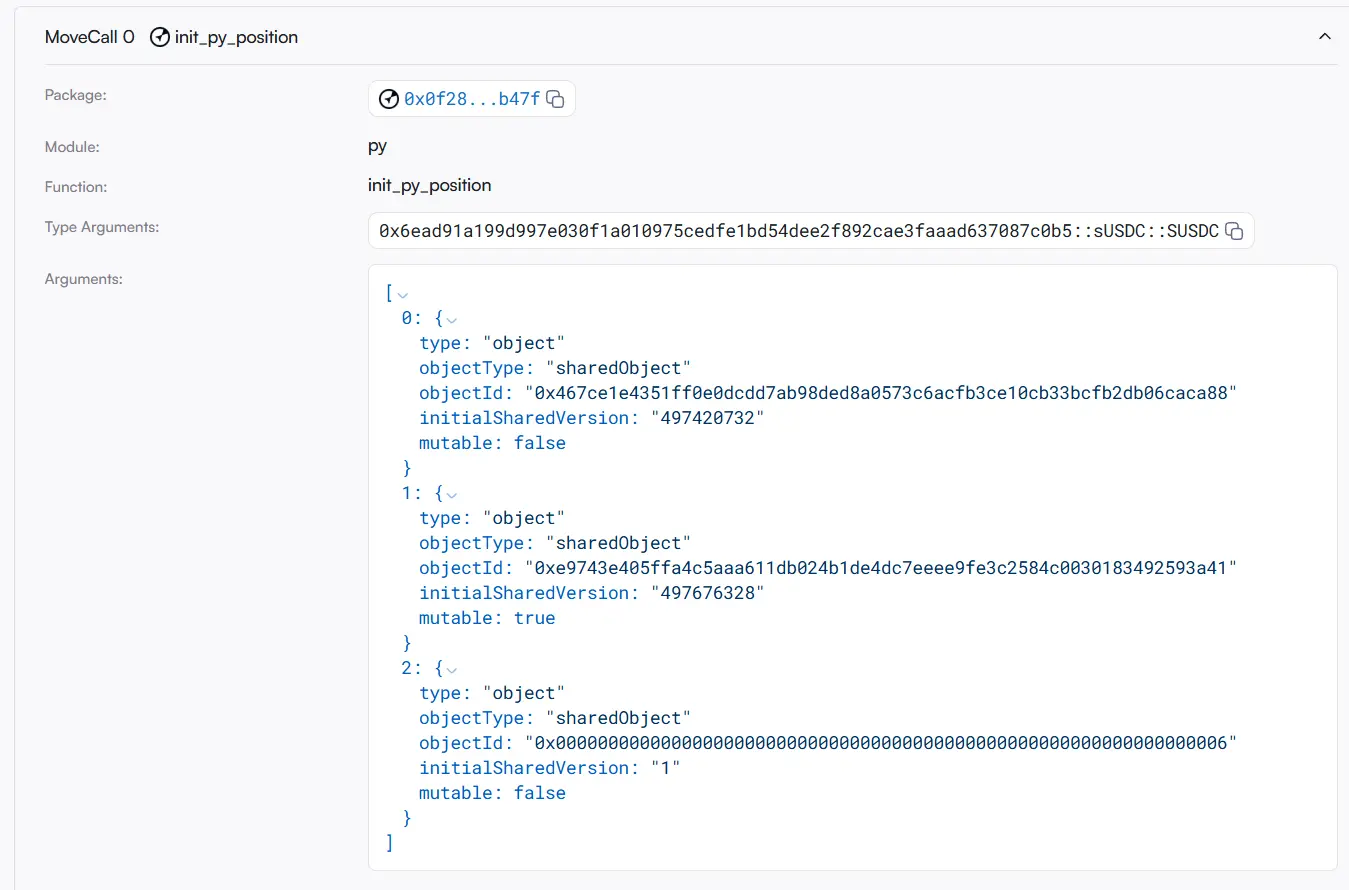

1.攻击者调用 init_py_position 函数初始化一个 py_position(初始化用户的仓位记录,与本次攻击无关)。

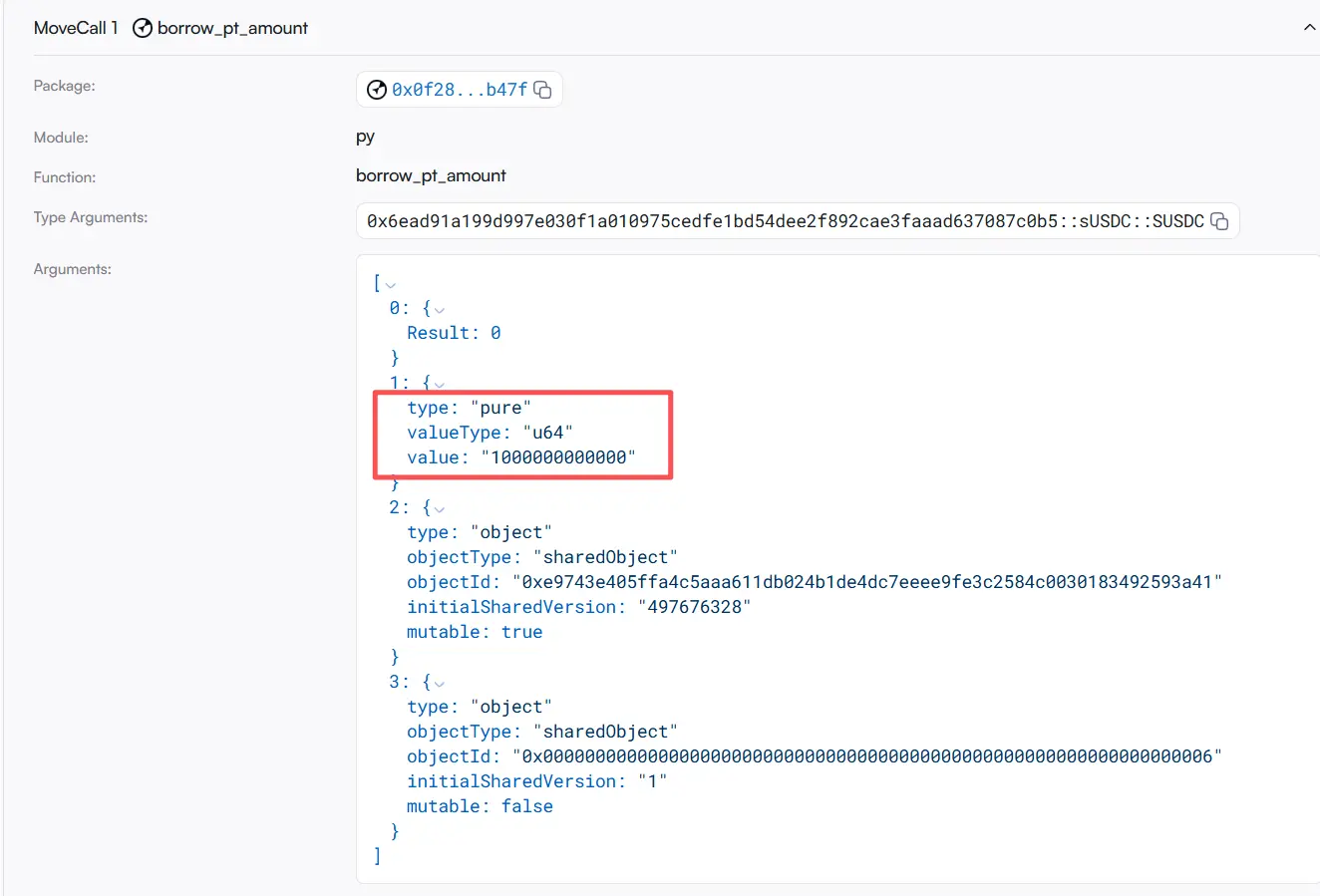

2.接着利用闪电贷 py.borrow_pt_amount 借出大量PT代币(后续通过swap换取SY余额)。

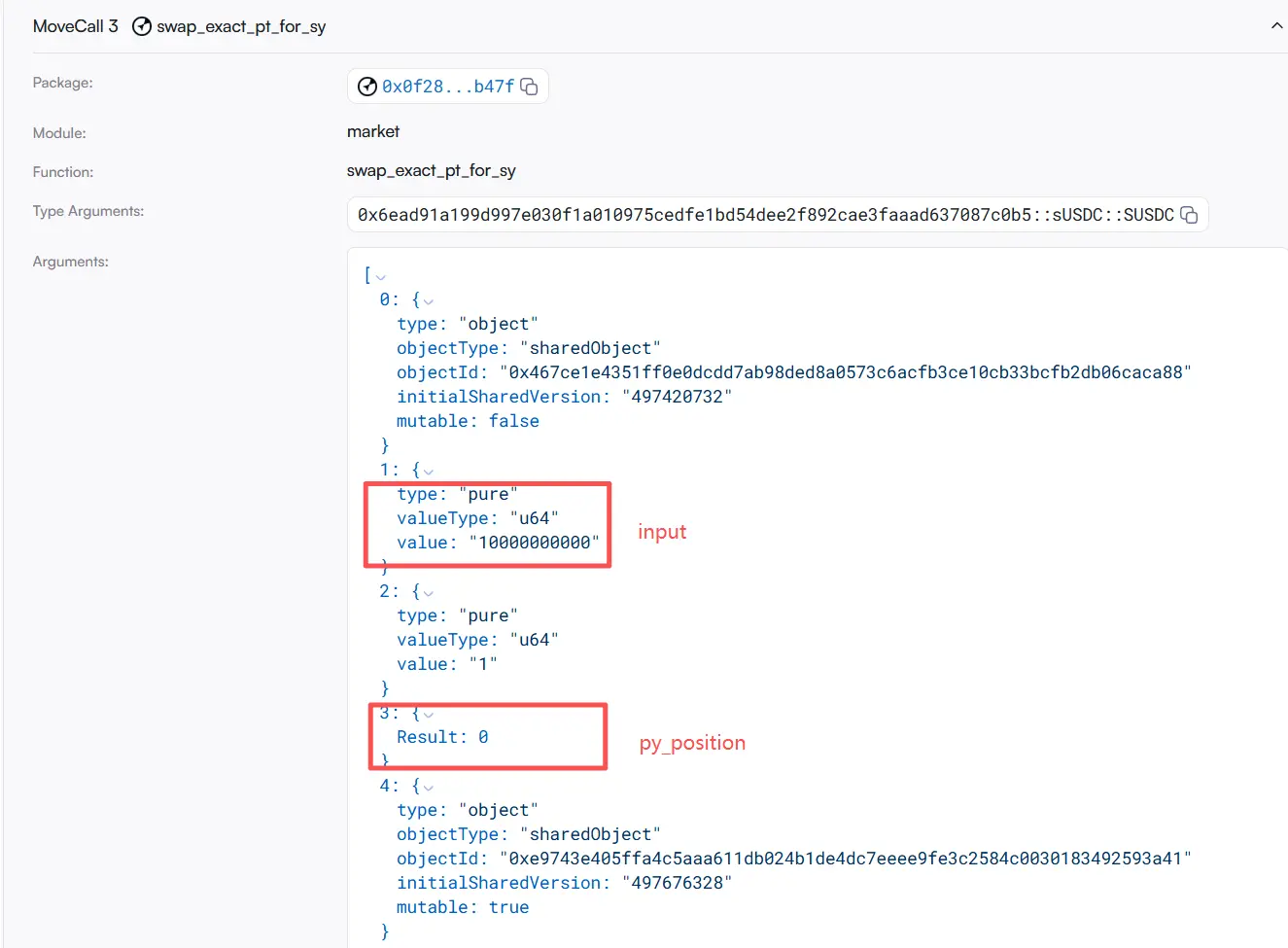

3.调用100次market.swap_exact_pt_for_sy将PT兑换成SY代币。

4.通过py.get_sy_amount_in_for_exact_py_out计算出PY输出所需要的SY的输入量,这里攻击者将py_index传入一个构造的极大的数553402322211286548480000,破坏了原本的结构。

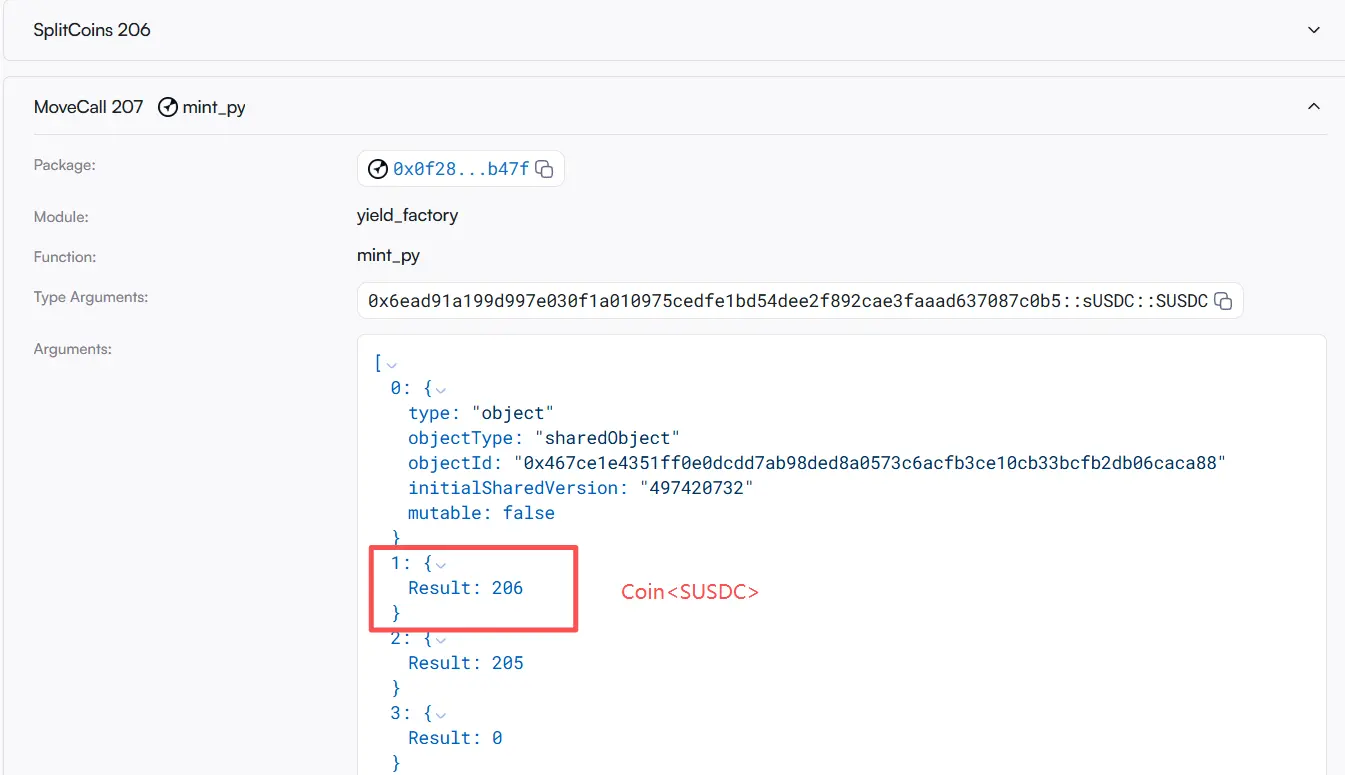

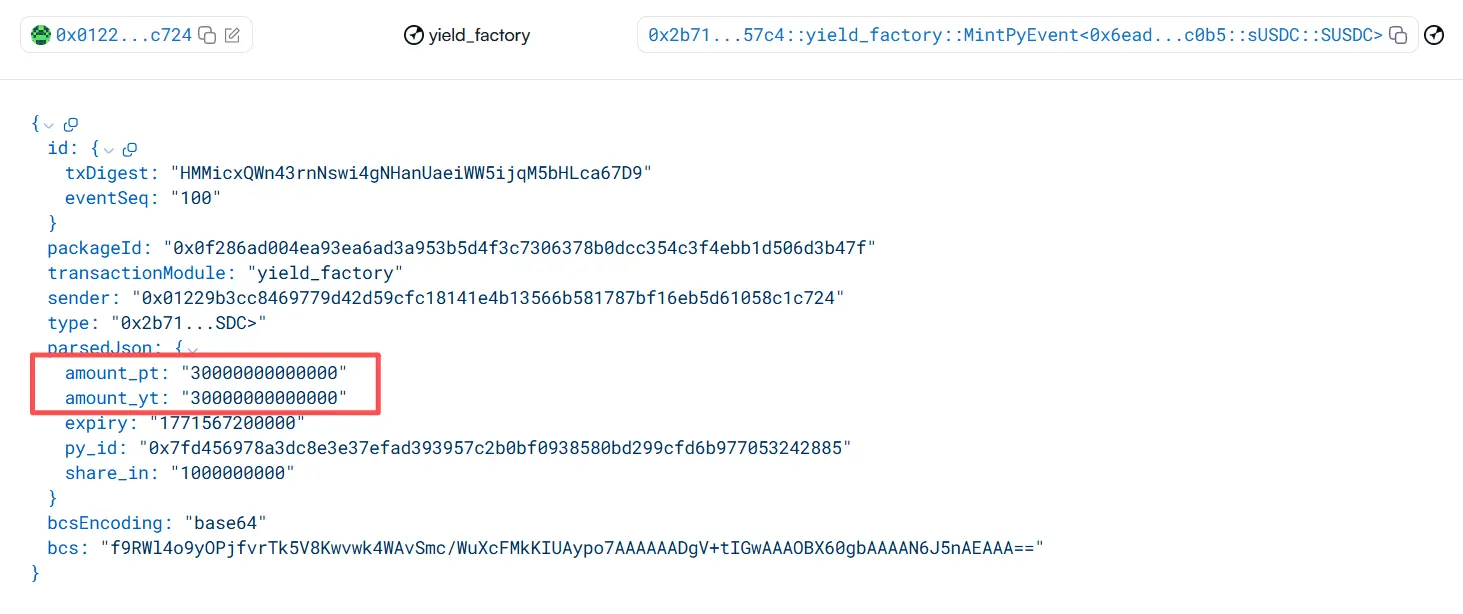

5.接着攻击者利用被异常放大的指数,在调用 yield_factory.mint_py 时,以畸高的折扣利率铸造 PT 与 YT,从而套取大量 PT。

MintEvent如下:

6.最后攻击者使用铸造的PT通过 py.repay_pt_amount 偿还债务,然后通过redeem赎回收益型资产,并在Scallop中提取代币。

至此攻击者通过操作 py_index 已盗取大约259万美元,之后将资产转换为USDC并通过Bridge进行跨链转移,最终转换为ETH和DAI存储在 0x41b1906c4BCded607c6b02861cE15C2E49FF7576。

在攻击发生后Nemo团队紧急暂停了智能合约功能,并开始调查攻击事件。调查结果表明259万美元资产损失攻击源于在未充分审计的情况下上线新功能。

事件总结:

此次攻击的核心在于将敏感数据错误的设置为可写状态导致攻击者可以自由传入参数并进行修改,对于敏感数据的状态应做好严格限制和检查。

1.资讯内容不构成投资建议,投资者应独立决策并自行承担风险

2.本文版权归属原作所有,仅代表作者本人观点,不代表本站的观点或立场

您可能感兴趣

-

纳斯达克监管收紧背景下的不同 DAT 策略再审视

纳斯达克监管收紧背景下的不同 DAT 策略再审视作者: @BlazingKevin_ ,the Researcher at Movemaker 纳斯达克于上周四宣布了针对数字资产公司的新监管措施。具体而言,如果这类公司希望通过发行新股来资助其加密货

-

币圈dapp是什么意思?dapp币在哪能买到?实用指南

币圈dapp是什么意思?dapp币在哪能买到?实用指南本文详解币圈DApp(去中心化应用)的定义与核心特征,介绍DApp币的购买渠道(中心化/去中心化交易所、项目活动等)、主要类别及投资风险,助你全面了解DApp币。

-

Hamster Kombat:从爆火到反思,一年后的 Web3 游戏生态

Hamster Kombat:从爆火到反思,一年后的 Web3 游戏生态Hamster Kombat 在 2025 年 9 月初继续保持日常活跃,焦点集中在游戏内奖励机制上。9 月 5 日的 Daily Combo 卡片答案已更新,旨在提升玩家的挖矿效率和游戏参与度。与此

-

DAI是什么币?中国大陆可以购买吗?稳定币避坑指南

DAI是什么币?中国大陆可以购买吗?稳定币避坑指南本文介绍DAI作为去中心化稳定币的核心定义、特性及背景,由MakerDAO发行,与美元1:1锚定,是DeFi生态核心资产。分析中国大陆购买DAI的政策限制、灰色途径风险及合规挑战,建议用户关注政策变动,谨慎评估法律与资金风险。

-

探索前两大以太坊财库公司

探索前两大以太坊财库公司在2025年,以太坊(ETH)作为企业财库资产的地位迅速巩固,类似于比特币在2020年代初的“企业财库”浪潮。这些公司通过将ETH纳入其资产负债表,不仅视其为价值存储工具,还利用其权益证明(PoS)机

-

2025币圈百倍币有哪些?COMP币是不是潜力标的投资指南

2025币圈百倍币有哪些?COMP币是不是潜力标的投资指南文章解析百倍币定义与市场特征,盘点2025年Bittensor(TAO)、SUI等潜力项目,专项分析COMP币投资价值,指出其百倍概率低于5%,并提供加密货币投资策略与风险提示。

-

coinex交易所老板是谁?创始人杨海波的技术革新与合规布局如何?

coinex交易所老板是谁?创始人杨海波的技术革新与合规布局如何?本文介绍CoinEx交易所创始人杨海波的成长历程、管理哲学及团队构成,阐述其推动的技术革新、全球合规布局与产品创新,分析交易所2025年行业地位及未来挑战。

-

doge币是不是主流币还是山寨币?其价值有哪些支撑与风险?

doge币是不是主流币还是山寨币?其价值有哪些支撑与风险?文章探讨doge币是否为主流币及价值,分析其市值、流动性等主流特征与山寨币区别,价值支撑(社区、支付场景)及风险(通胀、监管),总结其主流地位与投资注意事项。

- 成交量排行

- 币种热搜榜

UXLINK

UXLINK 泰达币

泰达币 以太坊

以太坊 比特币

比特币 Solana

Solana USD Coin

USD Coin 狗狗币

狗狗币 瑞波币

瑞波币 First Digital USD

First Digital USD 币安币

币安币 莱特币

莱特币 ChainLink

ChainLink 艾达币

艾达币 Sui

Sui Worldcoin

Worldcoin BAKE

BAKE YGG

YGG OKB

OKB FIL

FIL LINA

LINA CFX

CFX EOS

EOS HT

HT AVAX

AVAX SHIB

SHIB